Gut gemeint, schlecht umgesetzt

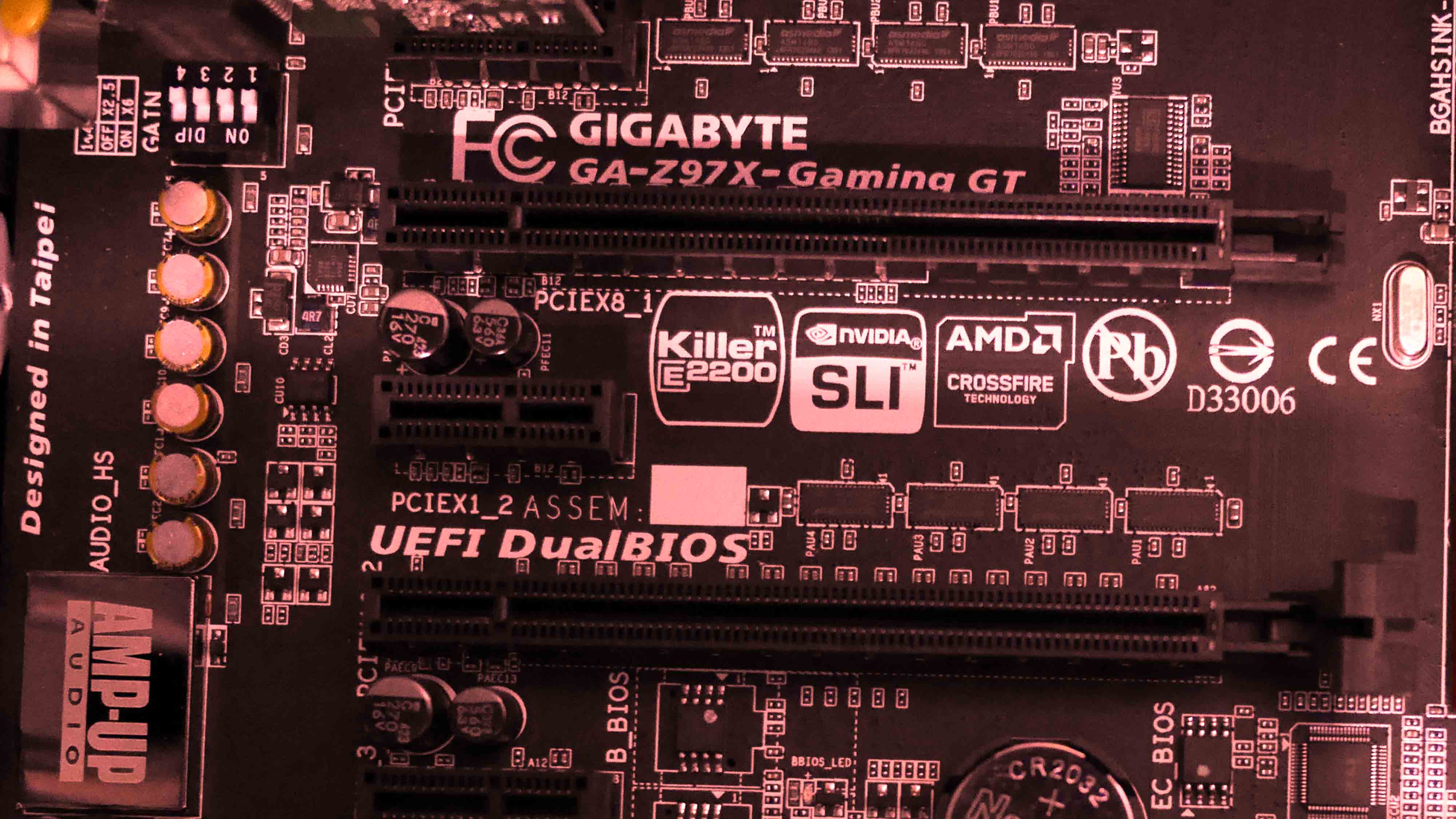

Das Sicherheitsunternehmen Eclypsium hat bei mehr als 270 Motherboards des Herstellers Gigabyte eine gravierende Sicherheitslücke entdeckt. Es handelt sich um eine sogenannte Backdoor, ein Datenschlupfloch welches es möglich macht, Schadcode in Computer einzuschleusen. Das Problem wurde dem Hersteller bereits mitgeteilt, nun arbeiten Techniker unter Hochdruck daran, diese Lücke zu schließen. Einmal mehr zeigt sich, dass eigentlich nichts wirklich sicher ist.

Diese Lücke ist vor allem deshalb delikat, weil sie auf Bios-Ebene stattfindet, also ohne Beteiligung von Betriebssystem und und Eingriffsmöglichkeiten durch Antiviren-Programme. Betroffen ist eine Vielzahl an Motherboards sowohl für Intel, als auch AMD Prozesoren.

Dabei handelt es sich um einen Vorgang, der eigentlich sicherstellen soll, dass die Motherboards stehts auf neuestem Stand sind. Das Update-Programm lädt Treiber oder auch Firmware automatisch aus dem Netz herunter und installiert diese auf den Rechnern. Dies wäre eigentlich kein Problem, wenn dabei die notwendigen Sicherheitsstandards eingehalten würden, doch genau das wurde offensichtlich versäumt.

Jedes Mal wenn der Computer neu gestartet wird, startet mit dem Hochfahren des Systems auf BIOS- Ebene das Updater Programm um gegebenenfalls Aktualisierungen vorzunehmen. Wegen der nicht ausreichenden Absicherung lädt das Gerät ohne korrekte Authentifizierung Programmcode aus dem Netz herunter, ein Vorgang den Cyberkriminelle nutzen können um Schadcode einzuschleusen. Man hat offensichtlich auf Herstellerseite schlicht versäumt, kryptographische Verifizierung oder andere Validierungsmethoden einzuprogrammieren.

Das Updateprogramm lässt sich leider nicht löschen, weil es auf BIOS Ebene implementiert ist. Bis der Hersteller eine entsprechende Lösung, die ironischerweise über genau diesen beanstandeten Updateweg in die Motherboards gelangen müsste, bereitstellt gibt es ein paar Maßnahmen, die kurzfristig die Rechner schützen könnten:

Einstellung im BIOS

Das Sicherheitsunternehmen Eclypsium schlägt vor, in den BIOS Settings des Motherboards die Funktion "APP Center Download & Install" zu deaktivieren. Damit wird der Updater deaktiviert.

Webadressen blockieren

Eine weitere Möglichkeit besteht darin, die betroffenen Webadressen, über welche die Motherboards Upadate ziehen, zu blockieren. Dies müsste allerdings im Switch oder Router geschehen, auf Betriebssystemebene des Rechners nützt es wenig. Besonders anfällig ist dabei natürlich die erste Adresse, weil diese nur eine http Seite ist. Die betreffenden Adressen sind:

- http://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4

- https://mb.download.gigabyte.com/FileList/Swhttp/LiveUpdate4

- https://software-nas/Swhttp/LiveUpdate4

Wenn Gigabyte dann mit einem dringend fälligen Sicherheitsupdate fertig ist und dieses bereitstellt, muss man diese Maßnahmen natürlich rückgängig machen, damit das Motherboard das BIOS mit den Sicherheitsmaßnahmen auch entsprechend aktualisieren kann. Abgesehen davon kann es sicherlich nicht schaden, den Computer regelmäßig einem Malware-Scan zu unterziehen. Man darf im Übrigen gespannt sein, wie es denn bei den anderen Motherboard-Herstellern mit den Sicherheitsvorkehrungen bei Updates aussieht...